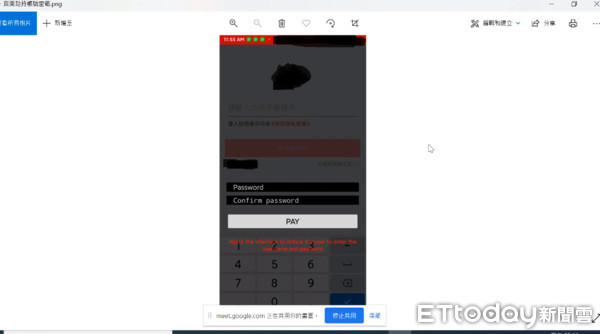

▲資安公司指出,如果在綁定數位五倍券、登入金融帳戶App時,跳出如上圖,感覺設計粗糙、不太像正式機構的「植入頁面」,要求輸入帳號、密碼,一定要有所警覺。(圖/果核數位提供)

記者吳佳穎/台北報導

中秋連假過後即將登場的「五倍券登記」不少民眾想衝早鳥,把五倍券放大使用。不過資安業者提醒,若要用手機連結網路銀行綁定,一定要確認為真實存在的App,不要從隨意的網頁點入,下載、填寫敏感資料,以免帳號流入駭客手中;另外,如果手機已跳出「被植入頁面」,要求提供訊息,一定要有所警覺,因為台灣高達6成金融單位的App沒有防範,對駭客來說存在漏洞。

果核數位顧問林玄紹指出,這是因為Debugger原是拿來開發除錯使用的程式、廣為開發者使用,但卻被駭客用來做動態事件偵測,偷窺用戶手機上App的觸發事件和後台處理邏輯,用來找竄改和攻擊機會。

林玄紹表示,手機上的App無論是原始碼,還是使用高強度混淆或加密保護,只要在記憶體上執行的一剎那,所有的保護效果都會解開、赤裸裸地在記憶體上開始運行,因此駭客可以透過這個空檔,開始監測使用者的手機記憶體,獲得手機App詳盡的動態事件,再用Hook方式做任何想修改的事情,所以手機App防禦,不在於用原始碼混淆、或者加密保護,而是要有「防記憶偵測」功能。

但根據資安公司針對國內前20大金融單位,以現行Google Play 架上的金融網路銀行App進行白帽Debugger測試,結果竟高達6成金融單位的「防記憶被偵測」功能是失效的,將成為駭客攻擊的一大隱憂。

他呼籲金融單位的App要上架前,要強化防記憶體偵測功能;另外,消費者端,要下載App使用輸入前,有三點要注意:

1. 確認為真實存在的App,從正式的網頁App Store、Google Play下載,不在不明網站進入網頁,下載、填寫。

2. 使用具備MAS標章認證的App。

3. 提前研究瞭解曾被破解的App訊息與案例,避免受害。

另外,要學會辨別網頁頁面方式,如果跳出頁面過於簡單、幾乎沒有美術設計,或是設計過於粗糙,卻要求過多訊息項目,或需要填寫的訊息,過去沒有填寫過,一定要特別警覺,有可能是駭客「植入的頁面」、覆蓋式頁面。

平常上網遵守「防詐三不」,應該就不容易中招:

1. 不貪圖優惠-不貪圖方便,於不明平台下載App。

2. 不輕易存取-對App要有敏感度. 不輕易輸入、存取。

3. 不鬆懈警覺-提高警覺、隨時更新最新的軟體系統與資安防護。

最後,如果手機不幸中了「木馬程式」怎麼辦?林玄紹說,一般來說,中了木馬程式,用戶是不會知道的,直到駭客發動攻擊,損失產生才會發現,但如果用戶已經發現,有怪怪的頁面跳出,要求輸入敏感資訊怎麼辦?林玄紹表示,消費者可做的就是:

1. 立即通知發行App單位。

2. 可聯繫資安單位、協助做檢測。

3. 回復原廠狀況,且不要能從備份回復。

▲果核數位是台灣提供銀行、政府單位的B2B App資安解決方案市佔率最大資安公司,客戶包括中華郵政、永豐金、新光金、第一金等,讓App被下載前,已經能保護終端使用者。大圖為資安顧問林玄紹。(圖/記者吳佳穎攝)

讀者迴響